サイバーセキュリティ対策は日々進歩しており、境界型防御に代わり、侵入を前提としたゼロトラストセキュリティを実現するようなソリューションが増えています。しかし、これらのソリューション、特にツールさえ導入すれば、サイバー攻撃の被害を完全に防げるわけではありません。シャドーITや放置されていた脆弱性をきっかけに、被害に遭うケースも多いのが現状です。ゼロトラストセキュリティと組み合わせ、今一度、必要だとされているのが、「サイバーハイジーン」です。

サイバーハイジーンとは

「サイバーハイジーン」とは、ITセキュリティを常に健全で衛生的な状態にしておくという取り組みのことで、決して新しい概念ではありません。ハイジーンは医療業界で「衛生管理」を示す言葉で、サイバーハイジーンと表現する場合は、サイバーやIT領域の病ともいえる脆弱性などに対し、衛生管理を行う活動を意味します。

具体的には、各デバイス等で発見された脆弱性に対してパッチ適用などを行います。エンドポイントやソフトウェアを日常的に正常な状態に維持することで、攻撃の可能性をいち早く検知し、仮にサイバー攻撃を受けたとしても、被害を最小限に抑えることが出来る状態の維持を目指します。

サイバーハイジーンが注目される理由

サイバーハイジーンが重要視される理由には、サイバー攻撃の手法の多様化や複雑化が進む中でも、脆弱性を狙って攻撃を仕掛けるサイバー攻撃の脅威が続いていることが挙げられます。性悪説に基づき、あらゆる通信やアクセスを疑って検証していくゼロトラストセキュリティがトレンドとはいえ、セキュリティの基本中の基本を押さえてこそ有効であるといえるでしょう。

近年、サイバー攻撃の手法は、ランサムウェア攻撃をサービスとして請け負うRaaSなどのランサムウェア攻撃を始めとし、スピアフィッシング攻撃を駆使した高度なソーシャルエンジニアリングによる攻撃、サイバー空間と物理空間を結びつけた攻撃であるサイバーフィジカル攻撃など、多様な手法が次々に生まれその様式も複雑化しています。しかし、攻撃の手法が多様化、複雑化する中でも、脆弱性に対する攻撃は継続的な脅威であり続けています。

具体的には、マルウェアの感染経路として活用される他、SQLインジェクションやルートキット攻撃、クロスサイトリクエストフォージェリに加え、特に近年増加中のゼロデイ攻撃などが脆弱性を狙った攻撃に該当します。このように、サイバー攻撃の手法の中で脆弱性が継続した脅威であり続けていることを背景に、脆弱性そのものを管理するサイバーハイジーンが注目を浴びているのです。

組織がサイバーハイジーンを実践するメリット

サイバーハイジーンを実現させることで、あらゆる攻撃に共通するセキュリティ対策の基礎をより盤石にすることができます。

前述のような攻撃の多様化や複雑化に合わせて、攻撃への対応や防御策も同時に複雑化しています。UEBAやXDRなどの「ツール」を導入し強化することでネットワークセキュリティの質を高めるものから、セキュリティに対する意識の向上を目的としたトレーニングの中で「人」そのものを強化するものまで多岐にわたっているのです。サイバーハイジーンはこれらに対し、最も重要かつ基本的なセキュリティのベースとなる対策を集約した考え方であるといえます。

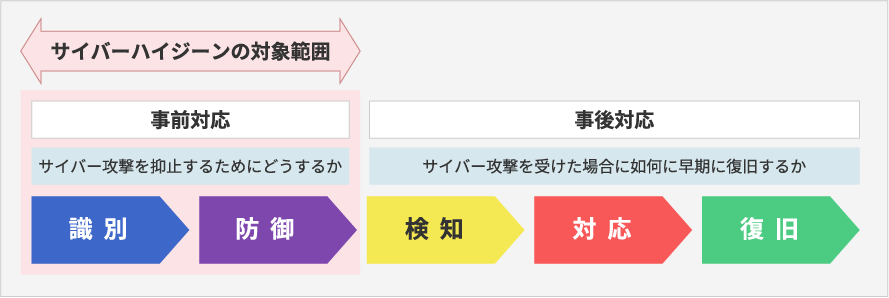

また、サイバーハイジーンの活動は米国国立標準技術研究所(NIST)が公開している、サイバーセキュリティ対策の体系的な指針を示したフレームワークであるNIST CSFと結びつけて考えることもできます。NIST CSFでは「識別」「防御」「検知」「対応」「復旧」の5つの機能を示していますが、NISTのフレームワークにある「識別」「防御」の2つが、サイバーハイジーンの対象とする範囲となっています。NIST CSFで定義されているように、サイバーハイジーンを実践することでサイバー攻撃を抑止するための有効な施策とすることが出来ます。

サイバーハイジーン実現の第一歩

サイバーハイジーンが実現できている状態とは、自組織におけるIT環境の最新の状態を把握し、どのツールやソフトウェアのどの部分に脆弱性があるかを洗い出し、基準に準ずる形で脆弱性に対応し、その結果を常に確認できている状態を作り上げます。

特に重要になるのは最新の状態を維持するという点です。マルウェアの侵入やサイバー攻撃の被害を受ける脆弱性の多くは、セキュリティアップデートなどができていないことが大きな原因です。前述の多様化するサイバー攻撃の手法に対して、持続的に対応力を高めるには、リリースされたパッチやOSのセキュリティアップデートを更新し、脅威に対して常に最新の状態を維持する必要があります。

そのために対応すべきこととしては、自組織のITリソースに対する資産管理と構成管理、社員へのセキュリティ教育です。

1点目の資産管理は、自組織のITリソースには何があり、それぞれがどのような現状で、セキュリティとしては何が不足しており、どのように改善し、どう維持していくかを明確に把握することを指しています。具体的には、ITリソースを棚卸し、全てのリソースを特定した後、重要度や、セキュリティレベルの現在地を適切に把握するための評価を実施するのが有効です。ユーザーが利用する端末の記録や接続状況を確認する方法は整備されているのか、管理手法は適切か、セキュリティのレベルは組織として十分なのかを、評価などを通じ客観的に確認することで、サイバーハイジーン化を目指す方向性をつくることができます。特に最近では、テレワークの普及が影響し、組織用の端末がユーザー個人の環境で利用される機会が急激に増えているため、テレワークセキュリティ状況の把握や管理について確認することも重要となります。

2点目の構成管理は、自組織のITシステム上のリソースの構成情報を収集し、それぞれのリソースに対して必要な対応を施します。構成情報にはハードウェアやソフトウェア、ネットワーク、ライセンスの情報などがあり、これらの情報が示すリソースの状態はセキュリティリスクやシステムの安定稼働と結びついています。構成管理では、まず構成情報を確認し、必要なアップデートやパッチの適応を行い、最新の状態へと更新していきます。資産管理と構成管理を行い、自組織のITリソースを最新化、最適化することでサイバーハイジーンの実現につなげることができます。

3点目の社員へのセキュリティ教育では、訓練や演習、社内勉強会を通じて社員へのセキュリティ意識の醸成を行います。「人」による脆弱性に対応するために、定期的な社員のセキュリティへの教育や確認を行う必要があります。経営層や役員からセキュリティ担当者、セキュリティとは普段はかかわりの浅い事業部門に至るまでを対象に様々な形式の訓練や演習、勉強会を通じ、セキュリティに強い組織文化をつくり上げることがサイバーハイジーンの実現にとっては大切です。

【サイバーハイジーンの実現に向けた施策例】

| 対応項目 | 具体的な実施事項例 | |

|---|---|---|

| 1 | 資産管理 |

|

| 2 | 構成管理 |

|

| 3 | セキュリティ教育 |

|

今後について

サイバー攻撃で利用される脆弱性はITセキュリティ脅威の中でも大きな懸念すべき存在であるといえます。脆弱性管理とその重要性は引き続き注視され、その最も基礎的な手法としてサイバーハイジーンは今後さらなる注目を浴びていくと考えられます。脆弱性が脅威であり続ける以上、自組織のITリソースの状態とそのユーザーの意識を最新にし続けることが必要不可欠となります。こうしたサイバーハイジーンの実現のために資産管理、構成管理、セキュリティ教育に積極的に取り組むことが大切です。