東京オリンピック・パラリンピック競技大会(東京2020大会)やラグビーワールドカップなど、世界的なイベント開催を控え、日本は否応にも世界からの注目の的となっています。残念ながら、世間の注目を集めるイベントであるほど、サイバー攻撃者が暗躍します。金銭を稼ぐスキが生まれますし、政治的な主張なども多くの人に届くからです。

日本でも政府や業界団体が舵をとり、サイバーセキュリティ対応を急いでいます。そのような中で注目を集めているのがサイバー演習です。背景には、近年のサイバー攻撃が高度化・複雑化し、完全に防ぐのが困難になってきていることがあります。このため、サイバー攻撃に遭った時に的確な判断ができるよう、判断力や対応力を鍛えるサイバー演習の重要性が増しているのです。

サイバー演習の実施に当たっては、海外の事例に学ぶことも有効です。海外では積極的にサイバー演習に取り組んでおり、その演習設計や考え方は多いに参考になる部分があるからです。このコラムでも、これまで3回にわたって海外のサイバー演習をご紹介してきました。今回は「海外事例に学ぶサイバー演習手法その④」として、Cyber Europe 2018を取り上げます。

海外のサイバー演習事例

| 年 | 演習名 | 開催国・地域 | 業種 |

|---|---|---|---|

| 2015 | Quantum DawnⅢ | 米国 | 金融 |

| 2015 | WISE | 香港 | 金融 |

| 2016 | Cyber Star | シンガポール | 複数業種 |

| 2016 | DHS Cyber Storm5 | 米国 | 複数業種 |

| 2016 | ENISA Cyber Europe2016 | EU | IT業界を中心に複数業種 |

| 2017 | Quantum DawnⅣ | 米国 | 金融 |

| 2018 | ENISA Cyber Europe2018 | EU | 航空業界を中心に複数業種 |

Cyber Europe 2018とは

Cyber Europe はEU 、EFTA 加盟国の官民組織が参加する大規模なサイバー演習です。欧州初のサイバー演習と言われており、2010年の初回以降、2年おきに実施され、Cyber Europe2018で5回目を迎えました。演習では国家間の連携はもちろん、官民連携、民民連携なども検証ポイントになっています。近年は、技術的なインシデント対応はもちろん、事業継続や危機管理への対応も含んでいます。

Cyber Europe2018を主催するENISA(European Union Agency for Network and Information Security)は2004年に設立されました。EU 加盟国に対して、ネットワークや情報セキュリティ上の問題に関する助言機関として活動しており、情報セキュリティに係る情報を収集、分析するとともに、専門家によるコンサルティング活動も行っています。

過去実施されたCyber Europeの概要は以下となります。

【Cyber Europeの開催時期と目的】

| 演習名 | 開催年月日 | 目的 |

|---|---|---|

| Cyber Europe 2010 | 2010年11月4日 |

|

| Cyber Europe 2012 | 2012年10月4日 |

|

| Cyber Europe 2014 | 2014年4月28~30日 2015年2月24、25日 |

|

| Cyber Europe 2016 | 2016年10月13日~14日 | 【アセスメント】

【検討機会の提供】

【その他】

|

Cyber Europe 2018の基本設計

「Cyber Europe 2018」は技術的なサイバーセキュリティインシデント分析やメディア対応を含む、事業継続および危機管理、国内外レベルでの組織間協力を検証範囲としています。目的や方法は以下のように整理されています。

【Cyber Europe 2018の実施概要】

| 概要 |

参加者 | 【参加者】 主に航空業界に関連する官民組織約900名 【演習対象者】 EUおよびEFTA加盟国の情報セキュリティ、事業継続・危機管理チーム 【参加国】 オーストリア、ベルギー、ブルガリア、クロアチア、キプロス、チェコ、デンマーク、エストニア等 計30ヵ国 |

|---|---|---|

| 日時 | 2018年6月6~7日(2日間) | |

| フェーズ | 初動対応~ビジネス継続 | |

| 目的 |

|

|

| 方法 | 演習参加方法 | 通常の勤務場所からの参加、また一部は別途用意した演習会場に集まる形で参加 |

| 演習システム | Cyber Exercise Platform (CEP) 仮想ニュースウェブサイト、仮想SNSチャンネル、仮想企業ウェブサイト、仮想セキュリティブログ等のバーチャルな世界を提供できるシステムを通じて状況付与するシステム |

|

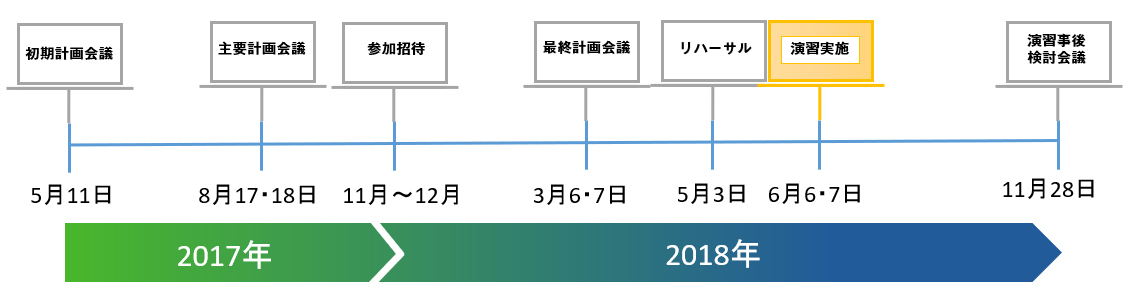

なお、Cyber Europe 2018は以下のような流れで企画されています。約1.5年かけて、計画立案からリハーサルの実施、演習実施後の検討会議まで、時間と労力を費やし開催していることがわかります。

Cyber Europe 2018のシナリオ

Cyber Europe 2018のシナリオは下記の通りです。

- 【シナリオ設計】

- シナリオは「航空会社、空港管理会社、航空当局といった航空業界にてサイバー攻撃によるインシデントが発生し、他の業界にまで影響が及ぶ」という内容になっています。600近くののサイバーインシデントが起き、参加組織、地域、国家のそれぞれのレベルで危機的状況が発生するよう設計されています。また、演習中には本物のジャーナリストが情報収集のために参加組織に連絡するなどの工夫も行われているのが特徴的です。

- 【シナリオ概要】

- 何千人もの信者と何百万人もの支持者を持つ過激主義的なウェブサイトが2013年から急増。ウェブサイトの主催者はSNSを活用して人員募集や組織化を行っており、サイバー攻撃においても高度なものから初歩的なものまで、様々なレベルで攻撃を行っている。彼らは地理的な拠点を持たず、様々な地域からトラフィックのキャプチャやキーロギング、ランサムウェア、ドローンを使ったハイブリッド攻撃、IoT機器のボット化等、多様な攻撃を仕掛けてくる。

結果として以下のようなインシデントが発生する。

- 自動チェックインシステムに機能障害が発生

- スマートフォン用の旅行アプリが機能停止

- チェックインカウンター業務に必要となるコンピューターが操作不能

- 旅行者が荷物を預けられず、セキュリティゲートのシステムも不具合のため通過不可

- すべてのフライトが空港モニターでキャンセル表示

- 手荷物受取所が機能不全に陥り、フライトの半分以上が地上に留まり待機する状況が発生

Cyber Europe 2018の結果と提言

Cyber Europe 2018実施後の結果として、以下のような発見が報告されています。

- 官民間の情報の流れが一方向な場合があり、協力手段が未熟、もしくは存在しなかった

- 技術レベルの協力は成熟しており効果的に対応できる。背景には、欧州でのCSIRTネットワーク(CNW)の導入により、EU加盟国は、技術情報を交換するだけでなく、複雑で大規模なインシデントを解決するために組織化されている点が挙げられる

- 航空業界における民間企業は、大多数のインシデントを正確に分析し、そのスキルセットがきわめて高い

- 航空業界が改善すべき点は、スキル不足ではなく、情報セキュリティに従事できる人員が不足していることである

- 技術レベル、運用レベルでの協力をさらに発展させ、検証していく必要がある

Cyber Europe 2018はシナリオの作成に1年以上かけ、600近くの状況付与を用意し、演習システム上で状況付与はもちろん、情報連携も行う非常に高度な演習となっています。詳細なシナリオは開示されていませんが、ここまでの情報のみでも、サイバー演習を主催する組織には非常に参考になる内容といえるでしょう。