CSMSとは、サイバーセキュリティマネジメントシステム(Cyber Security Management System)の略称であり、サイバーセキュリティに関わるリスクマネジメントを、効果的・効率的に実施するための仕組みのことです。なお、サイバーセキュリティとは、システムやネットワークの可用性・完全性・機密性※を脅かすリスク(例:不正アクセスやオペレーションミスによるシステム破壊や機密情報漏洩など)から、組織のサービスや財産を守るための対策を言います。

※可用性:アクセスできるべき人がいつでもアクセスできるようになっていること

完全性:情報が不正に改ざんされない状態が保たれていること

機密性:情報を閲覧すべきではない人に閲覧させないこと

CSMS認証制度とは

CSMSには第三者認証制度があり、CSMS認証制度と呼ばれています。日本では2014年4月に開始されました。ただし、CSMS認証制度はあらゆる業種・業態を対象にしたものではなく、“制御システム(IACS: Industrial Automation and Control System)”を取り扱う組織におけるCSMSを対象にしています。従って、制御システムを運用している組織、運用を委託している組織、または構築・販売している組織が主な対象になります。なお、制御システムとは機器やシステムを管理し制御するための機器のことです。具体的には、工場やプラント、製品加工ラインなどの機器制御に用いられるシステムが制御システムに該当します。

CSMS認証制度誕生の背景

CSMS認証制度が誕生した背景には、近年、IoT(Internet of Things:モノのインターネット)に代表されるように、これまではネットワークから切り離されていた制御システムが、技術革新とあいまって、ネットワークにつながるようになってきたことがあります。これまでは情報系システム(例:ファイルサーバー)や、業務系システム(例:経理システム)など、常時ネットワーク環境とつながっているシステムのセキュリティリスクが注目されてきました。が、制御システムもネットワークとつながることで攻撃にさらされる可能性が生まれる上、ひとたび攻撃を受けると甚大な被害が想定されます。このような状況を受けてCSMS認証制度が生まれたと言えます。

CSMSの認証基準:JIP-CSCC100

CSMS認証制度では、JIP-CSCC100を認証基準に採用しています。JIP-CSCC100は、国際標準IEC62443-2-1:2010「産業用通信ネットワーク-ネットワーク及びシステムセキュリティ-第2-1部:産業用オートメーション及び制御システムセキュリティプログラムの確立」※をベースにJIPDECが発行した規格です。IEC62443-2-1:2010がほぼそのまま採用されていると言ってもいいでしょう。

なお、JIP-CSCC100は全5章から構成されています。1章~3章は、適用範囲や用語の定義など規格に関わる基本情報が掲載されています。4章「サイバーセキュリティマネジメントシステム」において、CSMSの骨格、すなわちPDCA(Plan-Do-Check-Act)に相当する要求事項が規定されています。5章では、対応が必要と判断した各種リスクに対して、導入する管理策の詳細を列挙しています。

※2010年に国際電気標準会議(IEC)から発行された規格

CSMS認証基準(JIP-CSCC100)におけるCSMS整備・運用の考え方

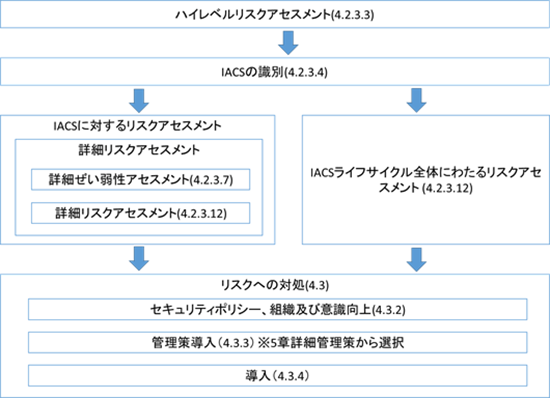

JIP-CSCC100では、リスクベースアプローチ(リスクの大小を測定し、対応優先度を決め、より優先度の高いリスクに限られた資源配分を行う手法)の考え方を採用しています。具体的には、以下のような流れになります。

【図1:CSMSにおけるリスクアセスメントから管理策導入にいたるまでの流れ】

※括弧内の数字は、規格内の項番

ISMSとCSMSとの違い

冒頭に触れた機密性・可用性・完全性を保護するセキュリティ管理の仕組みとして、ISO27001を基準とした情報セキュリティマネジメントシステム(ISMS)があります。ISMS とCSMSは何が違うのでしょうか。

CSMSはISMSを加味して開発されたものです。このため、両者には共通点が数多くあります。具体的には、両規格とも継続的改善(PDCA)を念頭においた仕組みであること、守りたい情報資産を基にリスクアセスメントを実施すること、そこに機密性・可用性・完全性という観点を持つこと、リスクに対する管理策を規格に列挙された詳細管理策から選択すること、といった点は共通です。

最も異なる点はセキュリティの管理対象範囲です。ISMSが情報資産(組織にとって価値のある情報資産)全てを対象としているのに対し、CSMSは制御システム(IACS)のみを対象としています。また、ISMSでは、リスクアセスメントの実施について細かい要件を提示していないのに対し、CSMSでは詳細ぜい弱性アセスメントや詳細リスクアセスメントの実施を求めるなど、やや細かい要件を提示しています(図1参照)。また、リスク対応における意識向上の活動の1つとして、訓練プログラムの導入を促している点も特徴的です。